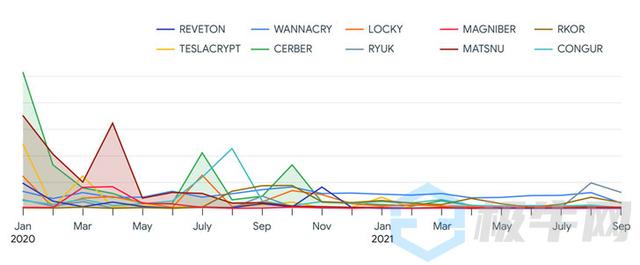

VirusTotal对 8000 万个勒索软件样本进行综合分析显示,2020 年和 2021 年上半年活跃的勒索软件家族多达 130 个,其中以色列、韩国、越南、中国、新加坡、印度、哈萨克斯坦、菲律宾、伊朗和英国成为受影响最大的国家。

根据网络安全行业门户极牛网JIKENB.COM的梳理,VirusTotal 将大部分勒索活动归因于 GandCrab 勒索软件即服务 (RaaS) 组 (78.5%),其次是 Babuk (7.61%)、Cerber (3.11%)、Matsnu (2.63%)、 Wannacry (2.41%)、Congur (1.52%)、Locky (1.29%)、Teslacrypt (1.12%)、Rkor (1.11%) 和 Reveon (0.70%)。

VirusTotal 威胁情报研究人员称,攻击者正在使用一系列方法,包括众所周知的僵尸网络恶意软件和其他远程访问木马 (RAT) 作为传递勒索软件的工具,在大多数情况下,他们在他们的活动中使用新的或新的勒索软件样本。

本次研究中发现的其他一些关键点如下:

- GandCrab 占 2020 年前两个季度的大部分勒索软件活动,Babuk 勒索软件家族在 2021 年 7 月推动了感染激增。

- 检测到的勒索软件文件中有 95% 是基于 Windows 的可执行文件或动态链接库 (DLL),而 2% 是基于 Android 的。

- 大约 5% 的分析样本与与 Windows 特权提升、SMB 信息泄露和远程执行相关的漏洞利用有关。

- Emotet、Zbot、Dridex、Gozi 和 Danabot 是用于分发勒索软件的主要恶意软件工件。

调查结果是在针对关键基础设施的勒索软件攻击浪潮不断涌现之后发布的,网络犯罪团伙积极追捕关键部门的受害者,包括管道运营商和医疗机构,尽管情况已经发生了持续变化,勒索软件团体不断发展,分裂,并以新名称重组,或脱离雷达以逃避审查。

如果有的话,新恶意软件系列的爆炸式增长已经吸引了新的参与者参与这些有利可图的计划,将勒索软件转变为一种有利可图的犯罪商业模式。

该报告显示,虽然大型活动来来去去,但大约 100 个勒索软件系列的勒索软件活动有一个恒定的基线,从未停止过。在勒索软件分发方面,攻击者似乎不需要利用特权升级和恶意软件在内部网络中传播。