关于最近在 Google Chrome 和基于 Chromium 的浏览器中使用的 V8 JavaScript 和 WebAssembly 引擎中修补的严重远程代码执行漏洞的详细信息已经出现。

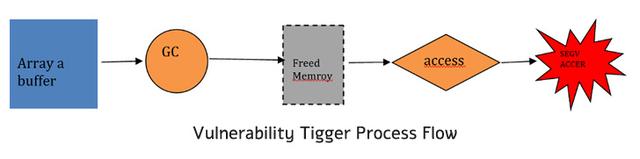

该问题与指令优化组件中的 use-after-free 案例有关,成功利用该案例可能“允许攻击者在浏览器上下文中执行任意代码”。

新加坡网络安全公司Numen Cyber Technology的安全研究员 Weibo Wang 向 Google 报告了 Chrome 101 的 Dev 频道版本中发现的漏洞,此后该公司已悄悄修复。

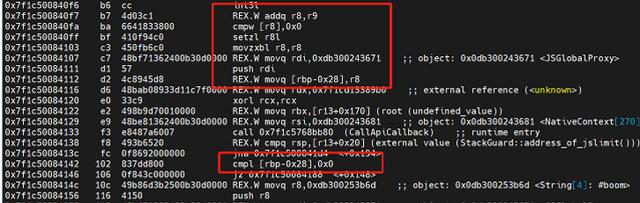

“这个漏洞发生在指令选择阶段,选择了错误的指令,导致内存访问异常,”王说。

Use-after-free 缺陷发生在访问先前释放的内存时,导致未定义的行为并导致程序崩溃、使用损坏的数据,甚至实现任意代码的执行。

更令人担忧的是,该漏洞可以通过专门设计的网站远程利用,以绕过安全限制并运行任意代码以破坏目标系统。

“可以使用堆喷射技术进一步利用这个漏洞,然后导致’类型混淆’漏洞,”王解释说。“该漏洞允许攻击者控制函数指针或将代码写入内存中的任意位置,并最终导致代码执行。”

该公司尚未通过Chromium 错误跟踪器门户披露该漏洞,以便让尽可能多的用户首先安装修补版本。此外,Google 不会为不稳定的 Chrome 通道中发现的漏洞分配 CVE ID。

Chrome 用户,尤其是使用 Chrome 开发版进行测试以确保其应用程序与最新的 Chrome 功能和 API 更改兼容的开发人员,应更新到该软件的最新可用版本。

这不是第一次在 Chrome 中发现 use-after-free 漏洞。谷歌在 2021 年解决了 Web 浏览器中的7 个此类漏洞,这些漏洞已在现实世界的攻击中被利用。今年,它还修复了动画组件中一个被积极利用的 use-after-free 漏洞。